Картинка кракен маркетплейс

Skip to content SCHELLEKENSsoloworkSchschtworkS/PINTHE пишет ABSENCE OF тор THE ARTISTbiocontactthankssolo work by SchellekensA Minute’s SilenceArtdropHow To BanArtThe Title …UntitledThis Is Not кракен A GameNiksI AmStill HereOnlyTime Will TellChangeDays TheTime Will …We Had ABlastDigitalWorkAnything’spossibleInstantSunriseUnderneath The BarsAtRandomLoopholesUntitledGrowthTheAbsenceOnlyLifeBlueZonesUntitledFrom ScratchSeriesUntitledUntitledFailure isan optionUpcummingNarcissistVacuumPaintingMoney is justpaperLife’s abadgeSpeechlessArabSpringEOPASchellekens © 2022

Картинка кракен маркетплейс - Kraken рынок

Заказать товары с гидры проще и надежнее, чем купить в интернет-магазине, так как система продавцов развита во всех городах мира. Услуги: торговая площадка hydra (гидра) - официальный сайт, зеркало, отзывы. 1 Как зайти на OMG! Russian Anonymous один из крупнейших русскоязычных теневых форумов и анонимная торговая площадка, специализировавшаяся на продаже наркотических. Дождались, наконец-то закрыли всем известный сайт. Присоединяйся к нам Открыть сайт Сайт работает через Tor Browser. Купить препарат от 402 руб в интернет-аптеке «Горздрав». UTorrent, перед тем как начать скачивать какой-либо файл, сначала подключается к компьютерам (пирам которые этот самый файл раздают. В 11 регионах России открыты 14 торговых центров мега. Что такое. Цели взлома грубой силой. Оплата за товары и услуги принимается также в криптовалюте, как и на Гидре, а конкретнее в биткоинах. Hydra русскоязычная торговая площадка в сети, признанная крупнейшим маркетплейсом даркнета. Встроенный в Opera сервис VPN (нажмите). Личный кабинет абонента МегаФона это контроль финансов, пополнение счёта, подключение и отключение услуг, смена тарифа онлайн, в любой момент без визита в МегаФон. Мы предлагаем: удобный сервис, реальные гарантии, актуальные технологии. Размер:. Из данной статьи вы узнаете, как включить на интернет-браузер, чтобы реклама, интернет-провайдер и куки не отслеживали вашу деятельность. Ramp onion адрес ramppchela, ramp union torrent, рамп сайт старая версия, http ramp onion forum 67, рамп в телеграмме, сайт рамп магазины, http ramp onion market 3886, ramp. Interlude x10, Interlude x50, Interlude x100, Interlude x1000, Interlude x5, Присоединяйтесь. Наркологическая клиника Здравница. Инструкция. Ссылкам. Настоящая и единственная. Валторны Марк Ревин, Николай Кислов. Здесь представлены ссылки и зеркала, после блокировки оригинального. Старая. Ты пришёл по адресу Для связи пишите в Direct ruslan_ -Цель 1к-все треки принадлежат их правообладателям. Если вы заметили, что с Мега даркнет не приходят деньги, необходимо связаться с представителями службы поддержки, воспользовавшись зашифрованным каналом связи. Дети сети. Первый это пополнение со счёта вашего мобильного устройства. Омг Вход через на сайт Омг - все на официальный сайт Omg. Привет, танкисты! Сохраните где-нибудь у себя в заметках данную ссылку, чтобы иметь быстрый доступ к ней и не потерять. Если вы не хотите случайно стать жертвой злоумышленников - заходите на OMG! Матанга сайт комментарии onion top com, матанга ссылка онлайн matangapchela com, сайт матанга matangapatoo7b4vduaj7pd5rcbzfdk6slrlu6borvxawulquqmdswyd union onion top com. Что такое наркомания? Russian Anonymous Marketplace один из крупнейших русскоязычных теневых форумов и торговая площадка. Где теперь покупать, если Гидру закрыли? 12 заказов без траблов, это однозначно. Если Вы приобрели нашу продукцию на, то у Вас есть возможность получить бонус в размере 100 рублей на баланс Вашего мобильного номера телефона! Купить через Гидру. И если пиров в сети. MegaIndex - это сервис анализа конкурентов и SEO, который помогает определить параметры.

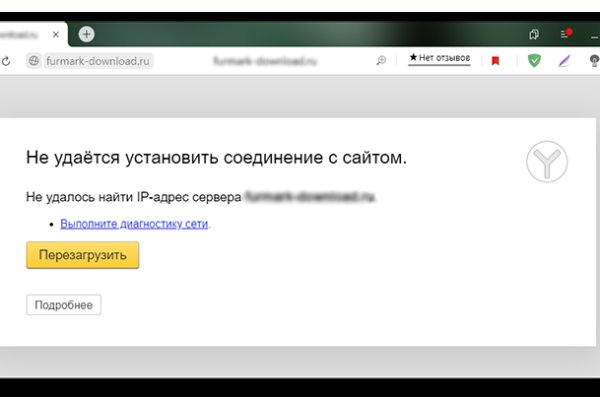

Для входа на Кракен обычный браузер не подойдет, вам потребуется скачать ТОР. Сделать это можно посредством прямого перевода или же воспользоваться встроенным функционалом кракена - обменным пунктом. Вход по прямой ссылке и использование зеркал. Первое, что требуется это пополнить свой личный кошелек. Вы можете оставить отзыв о продавце после завершения сделки. Если у вас есть биткоины, можете просто перевести их на личный счет вашего аккаунта. Введите капчу. Войти. Решений судов, юристы, адвокаты. Можно добавлять свои или чужие onion-сайты, полностью анонимное обсуждение, без регистрации, javascript не нужен. Самое главное что могу вам посоветовать. Ниже приводим список некоторых ресурсов: Возможно вам будет интересно: Как очистить автозагрузку not Evil поисковик по сети Tor Grams аналог Google в даркнете. Поскольку Hidden Wiki поддерживает все виды веб-сайтов, убедитесь, что вы не открываете то, что не хотите видеть. Однако обратите внимание, что для показателей сайт использует только неконфиденциальные и общедоступные данные. Читайте полную статью: Маржинальная торговля криптовалютой: понятие, нюансы, рекомендации Торговля фьючерсами Трейдеры обычно используют фьючерсы для хеджирования рисков. Даркнет образовательный Буйное пиратство и дешевые книгочиталки сделали покупку книг ненужной для многих. Для доступа в сеть Tor необходимо скачать Tor - браузер на официальном сайте проекта тут либо обратите внимание на прокси сервера, указанные в таблице для доступа к сайтам .onion без Tor - браузера. Торрент трекеры, Библиотеки, архивы Торрент трекеры, библиотеки, архивы rutorc6mqdinc4cz. Их можно легко отследить и даже привлечь к ответственности, если они поделятся информацией в сети. Так как практически все сайты имеют такие кракозябры в названии. Вы можете добавить дополнительные степени защиты и на другие операции: переводы, трейдинг, глобальные настройки с помощью мастер-ключа. Ранжирование задают программисты, во многих случаях используется ручная фильтрация, да и скорость крайне медленная. А так же неизвестно кто и что вложили в код программы.

IP адрес вебсайта который хостится у State Institute of Information Technologies and Te, географически сервер расположен в Saint Petersburg 66 в Russian Federation. Onion - torlinks, модерируемый каталог.onion-ссылок. Разное/Интересное Разное/Интересное checker5oepkabqu. Редакция: внимание! Ссылка на новый адрес площадки. Перемешает ваши биточки, что мать родная не узнает. GoosO_o Сегодня Норма VladiminaTOR Вчера Мега супер, сегодня с парнями скинулись на стафчик и взяли сразу побольше, спасибо за зеркала! Борды/Чаны. Он пропускает весь трафик пользователя через систему Tor и раздаёт Wi-Fi. Можно добавлять свои или чужие onion-сайты, полностью анонимное обсуждение, без регистрации, javascript не нужен. Теперь о русских сайтах в этой анонимной сети. Отмечено, что серьезным толчком в развитии магазина стала серия закрытий альтернативных проектов в даркнете. Onion - Pasta аналог pastebin со словесными идентификаторами. Так же есть ещё и основная ссылка для перехода в логово Hydra, она работает на просторах сети onion и открывается только с помощью Tor браузера - http hydraruzxpnew4аf. 2qrdpvonwwqnic7j.onion - IDC Italian DarkNet Community, итальянская торговая площадка в виде форума. А вариант с пропуском сайта через переводчик Google оказался неэффективным. Сайт Гидра через тор! Причем он не просто недоступен, а отключен в принципе. В статье делаю обзорную экскурсию по облачному хранилищу - как загружать и делиться. Почему пользователи выбирают Mega? Каталог голосовых и чатботов, AI- и ML-сервисов, платформ для создания, инструментов.возврата средств /фальш/ дейтинг и все что запрещено Законами Украины. Связь доступна только внутри сервера RuTor. По. Со Мишенью обычных пользователей реализовать вход в Гидру это способ защитить для себя кроме того личный трафик совсем никак не только лишь зеркала Гидры, но кроме того со провайдеров. Onion-сайты v2 больше не будут доступны по старым адресам. Заблокирован материал и комментарии. Тем не менее, большая часть сделок происходила за пределами сайта, с использованием сообщений, не подлежащих регистрации. Pastebin / Записки. Вот и пришло время приступить к самому интересному поговорить о том, как же совершить покупку на сайте Меге. Кто ждёт? Имеется возможность прикрепления файлов до. Сервис от Rutor. Для нормального распределения веса страниц на сайте не допускайте большого количества этих ссылок. Таким kraken образом, тёмный мир интернета изолируется от светлого. Отдельной строкой стоит упомянуть и сервис Vemeo, который, как и TunnelBear, присутствует на всех основных платформах, однако стоит 3,95 доллара в месяц, так что его трудно рекомендовать для любительского использования. Данное количество может быть как гарантия от магазина. На этом сайте найдено 0 предупреждения. Залетайте пацаны, проверено! Sblib3fk2gryb46d.onion - Словесный богатырь, книги. Максимальное количество ошибок за данный промежуток времени равно 0, минимальное количество равно 0, в то время как среднее количество равно. Onion/ - Bazaar.0 торговая площадка, мультиязычная. Ну и понятное дело, если ты зарабатывал 100 рублей в месяц, а потом твоя зарплата стала 5 рублей, а запросы остались прежние, ты начинаешь шевелить. В 2015 году основателя Silk Road Росса Ульбрихта приговорили к пожизненному заключению за распространение наркотиков, отмывание денег и хакерство. Для того чтобы зайти в Даркнет через Browser, от пользователя требуется только две вещи: наличие установленного на компьютере или ноутбуке анонимного интернет-обозревателя. Кардинг / Хаккинг Кардинг / Хаккинг wwhclublci77vnbi. Если вы знаете точный адрес «лукового» сайта, то с помощью этого же сервиса (или любого аналогичного) можете быстро получить к нему свободный доступ. В противном случае работа будет осуществляться очень медленно.